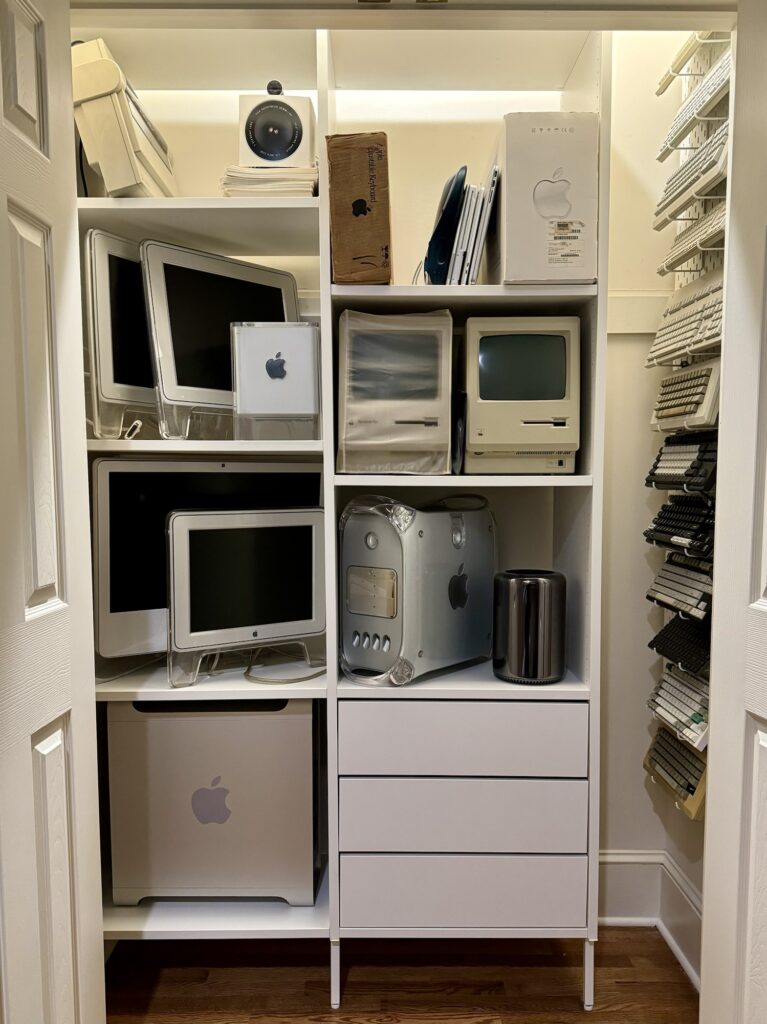

На прошедших выходных в субботу большую часть времени я провел за рулем, мотнувшись во второй по размерам город Пенсильвании — Питтсбург. Он находится на другом конце немаленького штата, поэтому примерно 1000км туда и обратно пришлось намотать. Поездка того стоила, потому что мне за одну поездку удалось собрать сразу несколько объектов в свою коллекцию устройств Apple.

Во-первых, я давно хотел PowerBook G3. В конце девяностых я заканчивал университет, и позволить себе такое устройство, естественно, не мог. (да чего там, я ничего из техники Apple тогда себе не мог позволить). Но PowerBook G3, именно в современном для того периода дизайне, начиная с Wallstreet (а затем Lombard и Pismo), мне безумно нравились, и я довольно много на них заглядывался.

Кроме этого, я очень хотел PowerMac G3. Первый компьютер с процессором третьего поколения, и последний бежевый компьютер в линейке Apple. Компьютер, для которого Apple выпустила рекламу с улиткой, которая тащила Intel Pentium II на себе. Вершина производительности Apple на тот момент. В те времена этот компьютер стоил безумных по тем временам денег, и мы продавали их в издательства и рекламные агентства, показывая, как там “летают” Photoshop и Illustrator, QuarkXpress и другие профильные приложения.

Continue reading