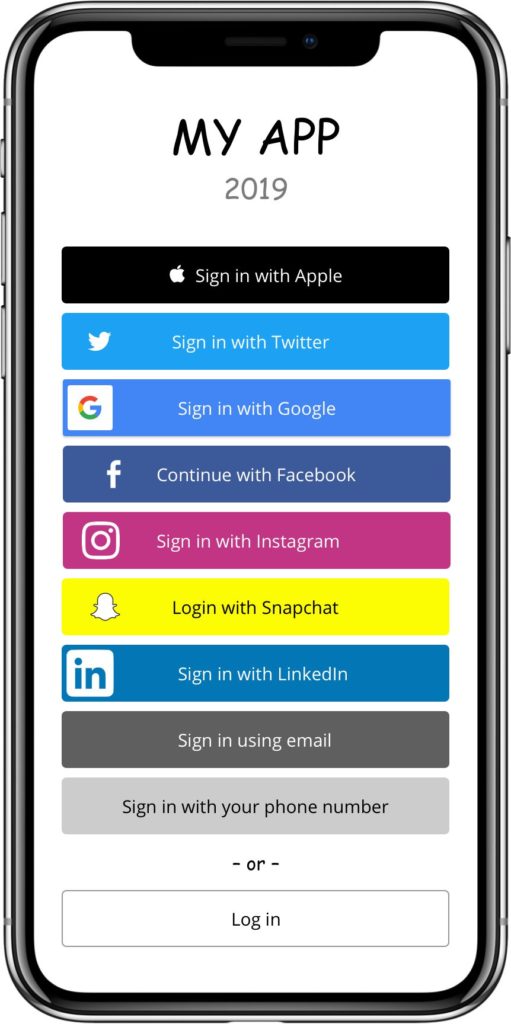

Я со своей колокольни “информационной опасносте” хотел бы отметить один из интереснейших анонсов на WWDC, касающийся вопросов приватности и конфиденциальности пользовательских данных — сервис Sign In with Apple. Мы все давно привыкли, что у многих приложений и сервисов при регистрации или входе в приложения есть кнопки «войти через Facebook (Google, Twitter)”. Это очень удобный способ избежать создания очередной учетной записи с логином и паролем, и войти в приложение нажатием одной кнопки. Начиная с осени этого года, во многих приложениях появится похожая кнопка для входа с помощью учетной записи Apple – Sign In with Apple. Я немного поразбирался с этой темой, посетив соответствующие сессии на конференции и почитав документацию, поскольку нам в приложениях это тоже придется внедрять. Как обычно, простая на поверхности функция “подумаешь, кнопку добавить” оказалась гораздо сложнее, если чуть-чуть копнуть.

Tag Archives: facebook

Cybersecus дайджест #77, Facebook edition

Свежие апдейты про Facebook

Я несколько дней назад писал о том, как Facebook при создании новой учетной записи в социальной сети требовал для проверки пользователей адрес электронной почты и заодно пароль от этого адреса, чтобы провести некую автоматическую проверку. У меня было тогда подозрение, что этим все не ограничится, и действительно, оказалось, что пароль это было только начало. Потому что дальше Facebook без запроса разрешения пользователя загружал адресную книгу пользователей себе на сервер. Business Insider запросили подтверждение у Facebook, и компания признала, что действительно “случайно” загрузила данные адресных книг 1,5 млн пользователей, и теперь собирается удалить эти данные.

https://www.businessinsider.in/Facebook-says-it-unintentionally-uploaded-1-5-million-peoples-email-contacts-without-their-consent/articleshow/68930320.cms

Еще один follow-up к истории про Facebook из марта, когда компания обнаружила в служебных файлах данные 600 млн паролей пользователей. Тогда шла речь о том, что среди этих паролей также “завалялись” пароли десятков тысяч пользователей Instagram. Сегодня у поста появилось обновление:

Continue reading

Про вчерашнюю новость об утекших аккаунтах Facebook

Когда я вчера написал про очередную утечку учетных записей пользователей Facebook, у меня не было возможности внимательно изучить детали утечки. Там, напомню, шла речь о том, что на сервере AWS обнаружили базу на 540 миллионов записей с данными пользователей Facebook, но в реальности все оказалось не так плохо и не так трагично.

а) это не очередная лажа Facebook, в данном случае данные, лежащие на открытом бакете S3, принадлежали сторонней компании, приложения которой интегрировались с Facebook.

б) компания — Cultura Colectiva, медиа-компания из Мексики.

в) данные, которые входили в набор, содержали в себе имена пользователей Facebook, их комментарии, лайки и информацию об отношениях. Эти данные о пользователях формально являются публичными, и доступны всем пользователям, у которых есть доступ к Facebook.

Continue reading

Cybersecus дайджест #71

Я неоднократно писал тут про различные сервисы слежки за партнерами, и о том, как эти сервисы, с одной стороны, в целом нарушают приватность людей, а в добавок к этому еще и зачастую оставляют свои сервера совершенно незащищенными. Это приводит к тому, что частная информация — переписка, фотографии, и тд — оказываются полностью доступными в интернете. Лаборатория Касперского опубликовала большой и интересный материал о подобных приложениях и сервисах, и о том, какую угрозу они таят для пользователей. Так что начиная с 3 апреля, мобильные продукты «Лаборатории Касперского» для Android будут оповещать пользователей о присутствии таких программ в системе при помощи специальной функции. Это очень здорово.

https://securelist.ru/beware-of-stalkerware/93771/

Пять VPN-сервисов из десяти отказались блокировать доступ к запрещённым в России сайтам по требованию Роскомнадзора

https://vc.ru/services/62917-pyat-vpn-servisov-iz-desyati-otkazalis-blokirovat-dostup-k-zapreshchennym-v-rossii-saytam-po-trebovaniyu-roskomnadzora

Странная и подозрительная история о том, как в курортном отеле Mar-a-Lago, принадлежащем президенту США Трампу, в котором он сам часто бывает, задержали жительницу Китая. В маленькой женской сумочке (которые, как известно, гораздо больше внутри, чем выглядят снаружи), были обнаружены портсигар золотой, три штуки 4 смартфона, внешний жесткий диск, ноутбук, и флешка с вредоносным ПО. Женщина утверждала, что прилетела на несуществующее мероприятие, и настаивала, что пришла к бассейну, хотя и купальника у нее с собой не было. Кто из нас, идя к бассейну, не берет с собой несколько смартфонов, ноутбуков и жестких дисков?

https://www.nytimes.com/2019/04/02/us/mar-a-lago-zhang-chinese-secret-service.html

Не менее странная история с Facebook, который как всегда! Ладно уж все многочисленные утечки, и обнаруженные завалы из паролей 600 млн пользователей. Тут обнаружилось, что при создании новых аккаунтов Facebook требовал для проверки пользователей адрес электронной почты и заодно пароль от этого адреса — “мы сделаем за вас проверку автоматической”. Отличный шаг, вполне в духе move fast and break things, как любил говорить Цукерберг.

https://www.thedailybeast.com/beyond-sketchy-facebook-demanding-some-new-users-email-passwords

С момента выхода статьи Facebook уже успели сказать, что они отменят эту порочную практику, но на этом этапе хочется только спросить WTF? (F, разумеется, означает Facebook).

UPDATE: In response to this story, Facebook says they're going to stop asking users for email passwords. "We understand the password verification option isn’t the best way to go about this, so we are going to stop offering it." pic.twitter.com/HkpAbpmOaP

— Kevin Poulsen (@kpoulsen) April 3, 2019

Facebook и пароли в plain-text

С новостями из мира Facebook очень сложно фейспалмами не разбить лицо. Последняя новость из мира социальной сети, о которой рассказала сама компания — во время внутреннего аудита обнаружилось, что пароли “некоторых пользователей” хранились в открытом виде во внутренней системе, и были доступны для просмотра сотрудниками компании. Несмотря на то, что аудит показал, что вроде как к данным никто (кроме 2 тысяч сотрудников) доступа не имел, в предупредительных целях компания напишет затронутым пользователям о том, что неплохо бы изменить пароль.

https://newsroom.fb.com/news/2019/03/keeping-passwords-secure/

А теперь разберемся с термином “некоторые пользователи”. Туда входят:

– сотни миллионов пользователей Facebook Lite

– десятки миллионов пользователей Facebook

– десятки тысяч пользователей Instagram.

примерно как “во время Второй мировой войны некоторые участники боевых действий и некоторые гражданские лица погибли”. Пора заводить хэштэг #facebookкаквсегда

Дополнительные материалы по теме:

https://krebsonsecurity.com/2019/03/facebook-stored-hundreds-of-millions-of-user-passwords-in-plain-text-for-years/

Cybersecus дайджест #63

После небольшого затишья редакция снова выходит на связь с очередной коллекцией того, как в мире все плохо.

• Apple

• Amadeus

• Discovery

• Edelman

• Herbalife

• Schneider Electric

• PointCare

• Opportunity International

• Box

Что объединяет эти компании? Все они настроили свои корпоративные папки на файловом сервисе несколько неудачно, что позволило исследователям обнаружить внутренние файлы компаний, включая даже критические корпоративные данные.

https://www.adversis.io/research/pandorasbox

В России продолжается борьба с почтой ProtonMail, по ссылкам, присланным читателями, хорошее резюме ситуации

https://roskomsvoboda.org/45632/

https://habr.com/ru/company/tm/blog/443222/

Continue reading

Cybersecus дайджест, #62

как это иногда бывает, некогда объяснять, сегодня ссылки, зато много и интересных!

800 миллионов адресов электронной почты в 150ГБ незащищенной MongoDB. Часть записей также содержала дополнительную персональную информацию, включая адреса и номера телефонов, а также пол, дату рождения, привязанные аккаунты социальных сетей, и проч. Компания Verifications.io, молодцы какие.

https://securitydiscovery.com/800-million-emails-leaked-online-by-email-verification-service/

Программа NSA, в рамках которой организация следила за звонками и текстовыми сообщениями американцев, кажется, закрывается:

https://www.nytimes.com/2019/03/04/us/politics/nsa-phone-records-program-shut-down.html

Очень интересная статья о том, как хакеры добывают прототипы iPhone (у которых некоторые средства безопасности отключены), для дальнейшего исследования на предмет поиска уязвимостей:

https://motherboard.vice.com/en_us/article/gyakgw/the-prototype-dev-fused-iphones-that-hackers-use-to-research-apple-zero-days

Кстати, о 0-day. Комбинация все еще неисправленной уязвимости в Windows и уязвимости в Chrome, которую Google исправила на прошлой неделе, позволяет злоумышленникам выйти из песочницы браузера.

https://security.googleblog.com/2019/03/disclosing-vulnerabilities-to-protect.html

Crowdfense, компания, которая скупает уязвимости нулевого дня и продает их правительственным организациям, объявила о том, что в 2019 году выделила общий фонд на покупку уязвимостей в размере 15 млн долларов. Интересно то, что в этом году, кроме телефонов и компьютеров, Crowdfense покупает эксплойты для роутеров и прочих сетевых устройств.

https://www.crowdfense.com/bug-bounty-program.html

Баг в Facebook Messenger, позволявший видеть веб-сайтам информацию о том, с кем переписывался пользователь (уже исправлена). Вроде как затрагивает только Windows 7.

https://www.imperva.com/blog/mapping-communication-between-facebook-accounts-using-a-browser-based-side-channel-attack/

История о двух популярных производителях автосигнализаций — Pandora и Viper, уязвимости в которых позволяли с помощью манипуляций в серверных API, следить за перемещением автомобилей, а также удаленно управлять сигнализациями, установленными на автомобилях (включая удаленную блокировку двигателя)

https://www.pentestpartners.com/security-blog/gone-in-six-seconds-exploiting-car-alarms/

Citrix сообщает о том, что компания расследует неавторизованный доступ к внутренней сети компании (о котором компании сообщили в ФБР). Вроде как злоумышленники получили доступ к бизнес-документам компании, но деталей пока нет.

https://www.citrix.com/blogs/2019/03/08/citrix-investigating-unauthorized-access-to-internal-network/

YAPAF (Yet Another Post About Facebook)

Помните историю с приложением Facebook research, которое компания распространяла среди пользователей в обход App Store? Когда скандал был в активной фазе, представители ФБ утверждали, что “да там совсем немного подростков было среди пользователей этого приложения, меньше 5%”. Уже потом “оказалось“, что среди пользователей приложения было около 18% подростков. Какая неожиданность. Это у FB такой modus operandi, во время скандала все отрицать или преуменьшать масштабы проблемы, чтобы потом потихоньку, постепенно раскрывать, что же было на самом деле.

Но, кажется, лед тронулся! Тут Марк Цукерберг внезапно объявил о том, что политика партии меняется, и теперь Facebook будет за конфиденциальность! Внезапно Facebook, после всех своих факапов со взломами, утечками данных, раздачей пользовательских данных направо и налево, обнаружил, что пользователи почему-то ценят конфиденциальность своих данных. Интересно, что же повлияло на это решение Цукерберга? Может, 15 млн пользователей социальной сети в США, решившие больше не пользоваться ею? Или то, что Конгресс США вплотную подбирается к Facebook с запросами о том, как работает компания и как там принимаются решения?

То, что предлагает Цукерберг — фокус на безопасных коммуникациях, личном общении, и тд — это, безусловно, очень хорошо и полезно. Уход от публичных постов и перефокусировка на шифрованные сообщения, а также автоматически исчезающие сообщения между троицей сервисов, принадлежащих компании — это все, к чему будет стремиться компания. Более того, Facebook якобы даже готов быть забаненным в странах, которые будут настаивать на раскрытии данных коммуникаций (Надеюсь, РосКомНадзор принял вызов?). Будет очень здорово, если у Цукерберга получится развернуть такую махину с 2 млрд пользователей в этом направлении. По сути, это практически разворот на 180 градусов от того успешного и денежного рекламного бизнеса, которым сейчас является Facebook.

“I believe the future of communication will increasingly shift to private, encrypted services where people can be confident what they say to each other stays secure and their messages and content won’t stick around forever. This is the future I hope we will help bring about.“

Но есть парочка небольших вопросов, которые возникают после прочтения поста Цукерберга:

1. Сможет ли действительно Facebook, после всех скандалов, только подчеркивавших полное неуважение к персональным и конфиденциальным пользовательским данным, полностью изменить свою бизнес-модель? Ведь, по сути, компании придется отказаться от ленты новостей, основного продукта Facebook, в котором пользователи проводят огромное количество времени.

2. Как Facebook планирует монетизировать такую новую “сеть”, если идет речь об отказе от публичных постов и фокусе на приватных, шифрованных сообщениях? Если все равно в чатах надо будет показывать рекламу, даже, допустим, не читая шифрованные сообщения, то значит ли это, что Facebook продолжит практику сбора и анализа всевозможной информации о пользователях? Тогда разговоры о конфиденциальности — это пустая болтовня.

Весь пост Цукерберга, к сожалению, читается больше как пародия на него самого же, в котором он, по сути, рассказывает, как он внезапно для себя открыл концепцию конфиденциальности персональных пользовательских данных и желание людей минимизировать видимость своих личных данных для кого попало в интернете. Но если он действительно серьезно меняет свой подход от “коммуникации между людьми всего мира” (как будто кто-то об этом просил) к тому, что компании все-таки придется занять определенную позицию касательно конфиденциальности, это очень здорово. Жаль, что такой переход, если он на самом деле случится, займет очень много времени (годы, как пишет сам Цукерберг), и все это время компания будет продолжать заниматься тем, что у нее получается лучше всего — зарабатывать на персональных данных пользователей.

Facebook и номер телефона

Честно говоря, я уже сбился со счета по поводу историй про лажи Facebook, касающиеся частной информации пользователей, которые бы хотелось начать словами “Никогда такого не было, и вот опять”. Кажется, прослеживается тренд!

В этот раз в новости попала история о том, что делает Facebook с номером телефона пользователя, который тот добавляет для двухфакторной аутентификации. В частности, проблема заключается в том, что если добавить номер телефона для активации функции аутентификации путем получения дополнительных кодов по SMS на номер телефона, то потом другие пользователи Facebook смогут найти вас по этому номеру в поиске. Сюрприз! (Правда, меня преследует стойкое ощущение дежавю, что я уже это когда-то читал, и это было одной из причин отказаться от 2FA на Facebook через SMS и завести TOTP-аутентификацию вторым фактором, как только Facebook добавил такую возможность). А в прошлом году еще была новость о том, что номер телефона, используемый для 2FA, может также использоваться для таргетирования пользователя рекламой. Сплошное удобство и комфорт! А они еще и базы между сервисами (FB, IG, WA) как просинхронизируют, так еще удобней будет.

В любом случае, журналисты это раскопали сейчас и развели шум. Facebook на запросы о том, не хотят ли они в своей корпорации добра отключить от греха подальше эту фичу, что-то там промямлил, что про будущие планы не комментирует. Но фича совершенно идиотская и вообще непонятно, почему она даже вообще оказалась включена.

Вот еще интересный материал о том, почему это плохо:

https://prestonbyrne.com/2019/03/03/facebooks-new-10-digit-security-hole/

Facebook и данные о менструациях

Из категории “никогда такого не было, и вот опять!”. WSJ сообщает о том, что Facebook получал массу персональной информации о пользователях, которую те вводили в сторонние приложения. Facebook в свою очередь тут же получал эти данные от приложений, чтобы улучшать таргетирование рекламой. В данном случае речь идет о приложениях для слежения за физической активностью и здоровьем, и информация могла включать весьма персональную информацию, например, о цикле овуляции пользователя (пользовательки?) и намерении забеременеть.

Интересно то, что для передачи данных в FB пользователю приложения даже не нужно было логиниться в аккаунт FB в приложении или даже обладать аккаунтом в социальной сети (shadow profiles, вот это все). Apple и Google не требуют от разработчиков приложений раскрывать, с кем разработчик делится информацией из приложения. В итоге, например, такие приложения как Instant Heart Rate: HR Monitor и Flo Period & Ovulation Tracker отправляли в Facebook, соответственно, данные о пульсе и данные о менструальном цикле. Приложение Realtor.com отправляло в Facebook данные о местоположении и цене объектов недвижимости, которые просматривал пользователь. Ни в одном из проверенных приложений журналисты WSJ не обнаружили возможности отказаться от передачи данных в Facebook.

Continue reading