Как вы уже наверняка слышали (об этом трубят практически с каждого столба), вчера ФБР подала в суд отчет о том, что организация смогла получить доступ к данным на телефоне террориста Фарука из Сан Бернардино, и, соответственно, ФБР больше не нуждается в помощи со стороны Apple. Таким образом, постановление суда к Apple (а не “иск ФБР/Минюста к Apple”, как пишут некоторые СМИ) от 16 февраля 2016 года о том, что Apple должна помочь ФБР разблокировать iPhone, утратило актуальность.

Вопросов ко всей этой ситуации много, а отдельного упоминания заслуживают “конспирологи”, с новым упорством бросившиеся доказывать, что все это был сговор Apple и ФБР (о глубинных мотивах сговора таких двух организаций я даже не буду рассуждать). Самое удивительное, разумеется, то, как хитрая ФБР смогла, не допустив утечек, втянуть в сговор со своей стороны не только полицию, но и целый американский МинЮст, а хитрая Apple смогла задурить голову всей Кремниевой Долине, выступившей в поддержку компании. Хотя, конечно, если допустить, что Google, Microsoft и Intel тоже заинтересованы в распространении какой-нибудь теории заговора с целью обмана потребителей, то тогда, разумеется, все сходится. Пояснять таким упоротым что-либо дальше совершенно бессмысленно.

Теперь по делу. Внимания заслуживает даже сама формулировка из письма ФБР к суду (тут можно посмотреть на цифровой “оригинал” документа):

The government has now successfully accessed the data stored on Farook’s iPhone and therefore no longer requires the assistance from Apple Inc. mandated by Court’s Order Compelling Apple Inc. to Assist Agents in Search dated February 16, 2016.

Обратите внимание, речь идет об “успешном доступе к данным” на iPhone Фарука, а не об успешном подборе пароля или другом методе разблокировки экрана телефона. Одна из проблем “разблокировки экрана” iPhone заключается в том, что после этого у iPhone, который загрузили из выключенного состояния (а, судя по информации от ФБР, они допустили выключение телефона), начинаются различные фоновые процессы по зачистке кэшей, что могло привести к утрате важных данных, которые могли бы пригодиться в расследовании. Так что вопрос того, как именно ФБР получила доступ к данным, оказывается самым важным на данный момент. Если речь идет о методе дуплицирования чипа с памятью устройства, что позволило “обнулять” количество попыток ввода пароля, это имеет одни последствия (такой метод будет работать на всех телефонах, где отсутствует аппаратный Secure Enclave). Если был использован программный метод (то есть информация о какой-нибудь уязвимости в iOS), этот метод может быть применен и к другим устройствам (в ситуации, если эта уязвимость присутствует и в более поздних версиях iOS — на телефоне Фарука была установлена iOS 9.1). В любом случае, тот факт, что Фарук использовал простой 4-значный цифровой пароль, причем на iPhone 5c, однозначно упростило жизнь правоохранительным органам в вопросе поиска вариантов по доступу к данным.

Конечно, также ожидаемо, что ФБР (и та компания, что ей помогала — необязательно Cellebrite, об участии этой израильской компании нет 100% подтверждения) не будет мчаться навстречу Apple с распростертыми объятиями. ФБР и МинЮст утверждают, что метод, которым они воспользовались для доступа к этому iPhone 5c, “работает только в этом случае и только для этого конкретного телефона”, и поэтому сообщать информацию о методе не имеет особого смысла. Глупо, однако, верить этим организациям в ситуации, когда они уже неоднократно “альтернативно интерпретировали” имеющуюся у них информацию. Если метод такой уникальный, то нет никакого риска в том, чтобы его раскрыть, не так ли? А если он не уникален и может быть использован неоднократно, то и в этом случае все не так просто. Существует подписанное в 2010 году администрацией Президента Обамы описание некоего процесса под названием “vulnerabilities equities process“, согласно которому правительственные организации и их контракторы должны делиться информацией об обнаруженных компьютерных уязвимостях с производителями программного обеспечения и устройств (тут, конечно, на слове “должны” может быть смешно). Логика процесса достаточно проста: если правительство обнаружило серьезную уязвимость, которая может быть использована для взлома, например, iPhone, эта же уязвимость может быть обнаружена и злоумышленниками, которые могут использовать ее для незаконной деятельности. Так что раскрытие подобной информации правительственными организациями — это важная часть по обеспечению безопасности страны и ее граждан. Для того, чтобы правительственная организация, обнаружившая уязвимость, могла сообщить ее частной компании (как Apple), следует провести специальное заседание Национального Совета Безопасности, где NSA, ФБР, МинЮст и прочие заинтересованные стороны должны обсудить, стоит или не стоит делиться этой информацией. Однако, “так получилось”, что очень часто этот совет принимает решение сохранить информацию об уязвимости в тайне, поэтому информации о том, о каких уязвимостях там идет речь и что с этими данными происходит, нет. EFF судилась с правительством по этому поводу, но тоже ничего не добилась, кроме “урезанной” копии документа, описывающего этот процесс (см. ниже).

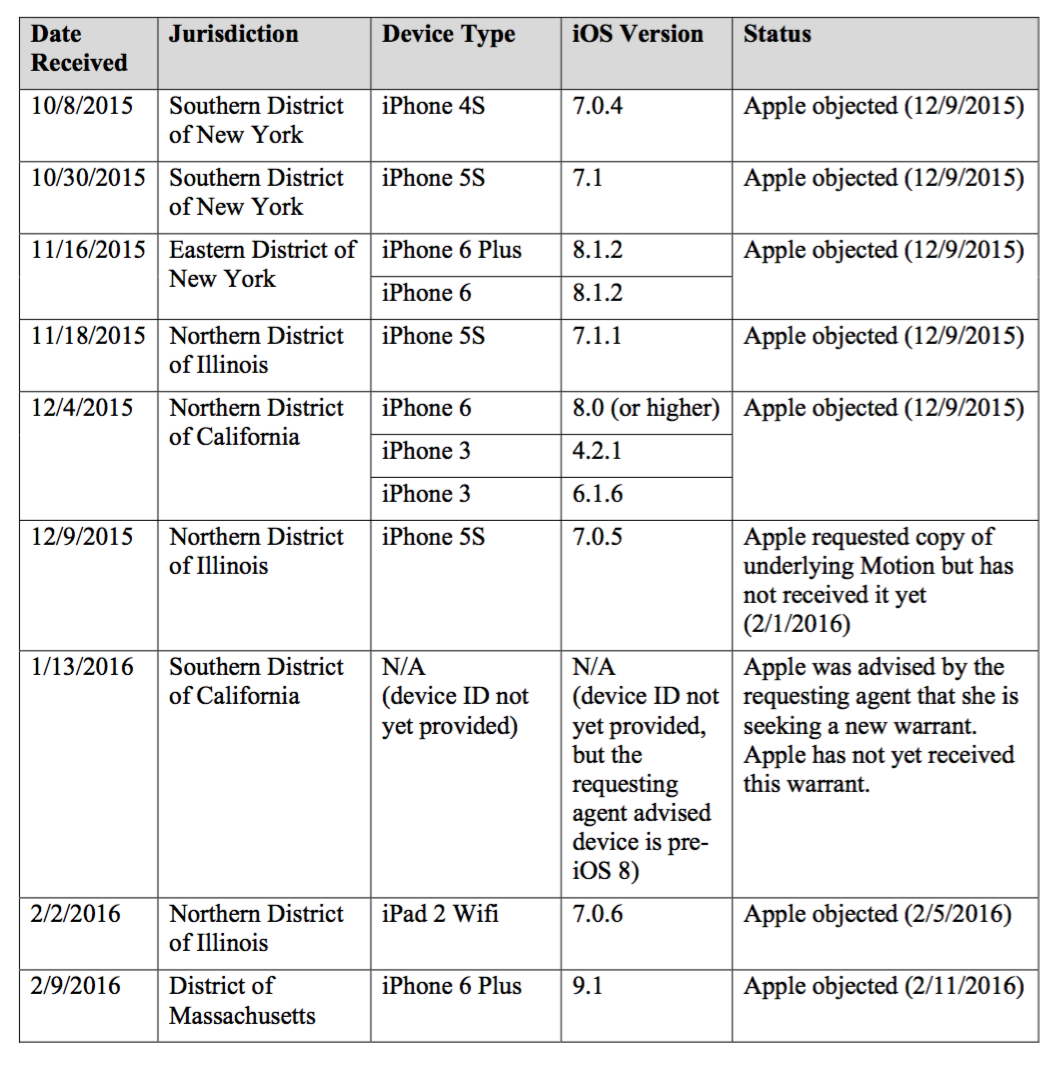

Еще один, не менее важный вопрос: найдет ли ФБР на этом телефоне что-то, что оправдает весь этот сыр-бор. Эксперты склоняются к тому, что, скорей всего, нет, хотя нельзя исключать возможность того, что завтра ФБР не потребует у WhatsApp или Telegram доступа к зашифрованному содержимому приложений с этого iPhone. В любом случае, битва между Apple и ФБР шла вовсе не за этот конкретный телефон и его данные. Те дебилы недалекие пользователи, утверждающие, что “да пусть бы Apple уже открыла им айфон и всё”, совершенно не представляют себе возможных последствий такого шага, как и того факта, что у правительства есть далеко не один iPhone, который нуждается во “вскрытии”:

.

.

Проблема была также и в широкой интерпретации ФБР и судом старого (почти 250 лет) закона, который, по сути, давал неограниченную власть суду в этой и других подобных ситуациях. Проблема была и в том, что ФБР врало суду и Конгрессу, утверждая, что организация изучила “все возможные методы, все они оказались безнадежными, и теперь только Apple может помочь решить эту проблему” — как видите, оказалось, что всё-таки не все методы были достаточно изучены. Проблема была и в том, к чему принуждали ФБР и суд Apple — не просто “разблокировка телефона”, а написание инструмента, который мог бы быть использован потом для многих других ситуаций (я читал анекдотические, условно говоря, истории о том, как сотрудники правоохранительных органов, получив подобные инструменты для “цифровых расследований”, начинали применять их для того, чтобы подглядывать за своими подружками или женами). Так что вся эта история только подчеркивает необходимость разных ветвей власти демонстрировать “воздержание” в применении тех инструментов, которые им доступны. Поэтому, несмотря на победу Apple в этой битве, я думаю, что война за доступ правоохранительных органов к пользовательским данным далеко не окончена.

Заявление Apple:

From the beginning, we objected to the FBI’s demand that Apple build a backdoor into the iPhone because we believed it was wrong and would set a dangerous precedent. As a result of the government’s dismissal, neither of these occurred. This case should never have been brought.

We will continue to help law enforcement with their investigations, as we have done all along, and we will continue to increase the security of our products as the threats and attacks on our data become more frequent and more sophisticated.

Apple believes deeply that people in the United States and around the world deserve data protection, security and privacy. Sacrificing one for the other only puts people and countries at greater risk.

This case raised issues which deserve a national conversation about our civil liberties, and our collective security and privacy. Apple remains committed to participating in that discussion.

Я думаю, тут все понятно и без перевода. “мы изначально были против, и хотя мы и дружим с правоохранительными органами, но будем улучшать улучшения и укреплять укрепления, чтобы защищать права и частную информацию наших пользователей”.

Заявление ФБР:

The FBI cannot comment on the technical steps that were taken to obtain the contents of the county-issued iPhone, nor the identity of the third party that came forward as a result of the publicity generated by the court order. During the past week, to include the weekend, extensive testing of the iPhone was done by highly skilled personnel to ensure that the contents of the phone would remain intact once technical methods were applied. The full exploitation of the phone and follow-up investigative steps are continuing.

My law enforcement partners and I made a commitment to the victims of the 12/2 attack in San Bernardino and to the American people that no stone would be left unturned in this case. We promised to explore every investigative avenue in order to learn whether the San Bernardino suspects were working with others, were targeting others, or whether or not they were supported by others.

While we continue to explore the contents of the iPhone and other evidence, these questions may not be fully resolved, but I am satisfied that we have access to more answers than we did before and that the investigative process is moving forward

Краткое содержание: “Мы работали-работали, и что-то у нас получилось, но что — не скажем. Мы белые и пушистые, стоим грудью за наших граждан и будем защищать их и дальше”.

PS Кстати, а вот тут еще есть любопытный документ, в котором все та же Cellebrite рассказывает о том, какими характеристиками должны обладать криминалистические инструменты по добыче “цифровых доказательств”, чтобы эти доказательства были приняты в суде. Этот документ вполне подтверждает информацию из этой статьи ранее.

Discover more from alexmak.net

Subscribe to get the latest posts sent to your email.